Sadržaj

U digitalnom svetu, e-mail komunikacija je ključna. Ali, kako se osigurati da vaši e-mailovi ne budu označeni kao spam ili da ne postanu mete prevaranata? Rešenje leži u _DMARC zapisu. Postavljanje DMARC rekorda je jako jednostavno stoga je bitno da izdvojite par minuta vremena da pročitate, postavite i budete sigurni.

Šta je _DMARC zapis i zašto je važan?

_DMARC (Domain-based Message Authentication, Reporting & Conformance) je inovativni standard koji pomaže vlasnicima domena da zaštite svoje e-mail domene od raznih pretnji, kao što su phishing i spoofing napadi. Uz pomoć DKIM i SPF zapisa, _DMARC potvrđuje autentičnost svake e-mail poruke poslate sa vašeg domena.

Phishing je tip online prevare gde napadači pokušavaju da prevarom dobiju osetljive informacije, kao što su korisnička imena, lozinke ili podaci o kreditnim karticama, od nevinog korisnika. Phishing napadi obično koriste lažne e-mail poruke, sajtove ili poruke koje izgledaju kao da dolaze od pouzdanih izvora.

Spoofing se odnosi na praksu prerušavanja komunikacije tako da izgleda kao da dolazi od pouzdanih izvora, kada zapravo dolazi od napadača.

Važnost DMARC-a leži u njegovoj sposobnosti da štiti reputaciju vašeg e-mail domena. Kada vaš e-mail ima ispravno postavljen DMARC zapis, primaoci mogu biti sigurni da poruka dolazi od legitimnog izvora.

Kako se DMARC, DKIM i SPF međusobno dopunjuju?

Da bismo razumeli DMARC, prvo moramo razumeti kako se on oslanja na DKIM i SPF:

- DKIM (DomainKeys Identified Mail): Ovo je metoda kojom se e-mail poruke „potpisuju” koristeći privatni ključ na vašem serveru. Kada poruka stigne do primaoca, dekodira se koristeći javni ključ koji je dostupan kao DNS zapis. Ako se potpis poklapa, e-mail je legitiman.

- SPF (Sender Policy Framework): Ovaj zapis definiše koji serveri mogu slati e-mailove u ime vašeg domena. Kada primaoci dobiju e-mail, mogu proveriti SPF zapis da bi potvrdili da poruka dolazi sa odobrenog servera.

DMARC koristi oba ova sistema da bi potvrdio autentičnost e-maila. Ako poruka prođe oba testa, smatra se autentičnom. Ako ne, DMARC politika odlučuje šta se dalje dešava.

Kako postaviti _DMARC zapis sa cPanelom?

Pomoću cPanela, postupak je sledeći:

- Prijava u cPanel: Ulogujte se u svoj cPanel nalog.

- Pristup alatu ‘Zone Editor’: Ovo je centralno mesto za upravljanje DNS rekordima

- Manage/Uredi kod vašeg domena, centralno mesto za uređenje DNS rekordima vašeg domena.

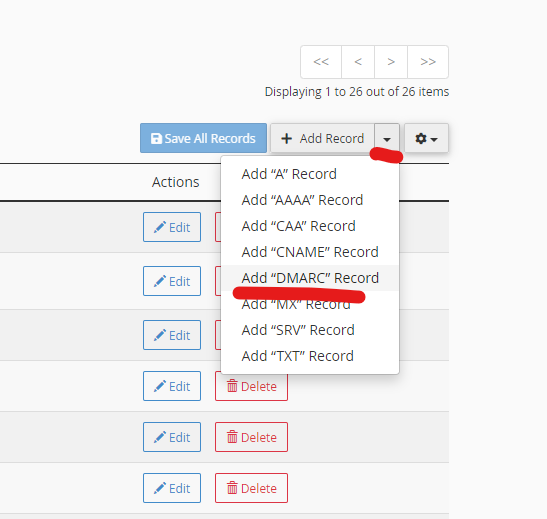

- Dodajte _DMARC zapis: Kliknite na strelicu pored „Add Record“ i odaberite tip zapisa „_DMARC“ i posle samo sačuvajte.

Ključne komponente _DMARC zapisa:

Osim već pomenutih parametara, postoji još nekoliko ključnih komponenti koje možete konfigurisati:

Glavne komponente DMARC zapisa i njihova objašnjenja su:

- v=DMARC1

- Opis: Ova deklaracija označava zapis kao DMARC zapis. Obavezna je za svaki DMARC zapis.

- Varijacija: Uvek je „DMARC1“ za trenutne DMARC zapise.

- p=

- Opis: Politika koju želite da sprovedete za elektronske poruke koje ne zadovoljavaju DMARC provere.

- Varijacije:

- none: Nema nikakvih akcija, ali će se slati izveštaji.

- quarantine: Poruke se preusmeravaju u karantin (npr. u folder za neželjenu poštu).

- reject: Poruka se odbija pre nego što stigne do korisnika.

- sp=

- Opis: Politika za poddomene. Ako nije navedeno, osnovna politika će se primenjivati i na poddomene.

- Varijacije: Iste kao i za „p=“ (none, quarantine, reject).

- rua=

- Opis: Adresa na koju će se slati sažeti izveštaji o elektronskim porukama.

- Varijacija: Adresa mora biti u formi elektronske pošte (npr. mailto:izvestaji@mojadomena.rs).

- ruf=

- Opis: Adresa na koju će se slati izveštaji o neuspešnoj proveri autentičnosti.

- Varijacija: Adresa mora biti u formi elektronske pošte.

- pct=

- Opis: Postotak poruka na koje želite da se primenjuje politika. Korisno kada želite postepeno da uvedete DMARC kako biste izbegli potencijalne probleme.

- Varijacija: Broj između 0 i 100.

- adkim=

- Opis: Usklađenost DKIM-a.

- Varijacije:

- r: opuštena usklađenost.

- s: stroga usklađenost.

- aspf=

- Opis: Usklađenost SPF-a.

- Varijacije:

- r: opuštena usklađenost.

- s: stroga usklađenost.

- ri=

- Opis: Učestalost slanja izveštaja.

- Varijacija: Broj u sekundama (npr. 86400 za dnevne izveštaje).

Kako izgleda _DMARC zapis

v=DMARC1; p=none; rua=mailto:info@webhostingsrbija.rs; adkim=s; aspf=s;

Ovde vidimo da je p=none što znači da ne radi ništa ako nije prošao proveru SPF i DKIM. Sledeća stavka je rau što znači šalji izveštaje na tu email adresu. Polja adkim i aspf su stavljeni na s što znači striktno tj da moraju da budu validni.

Ovo je dobar primer kako treba da izgleda DMARC rekord prilikom testiranja da li je sve uredno i dobijaćete izveštaj na vašu email koji ste stavili tu i time možete da proveravate da li je sve uspešno i lepo podešeno. Ukoliko potvrdite da je sve uspešno onda možete stavku „p=“ da prebacite na reject i time da potpuno zašitie vaš domen da niko ne može lažano da se predstavlja kao vi.

Kako izgleda DMARC izveštaj

Kada dobijete fajl biće zapakovan u .gz formatu. Raspakujete preko bilo kog programa (recimo 7zip) i dobijemo .xml fajl koji možemo da otvorimo kako god želimo. U tom fajlu zavisno od toga ko je slao sve da li smo samo mi ili neko je pokušao već da zlouptorebi zavisi i dužina tog izveštaja.

Evo sajt kojim možete da ubacite vaš xml i da vidite lepo poređano ukoliko vam ovaj tekstualni prikaz ne odgovara. SAJT

Evo primer:

<record>

<row>

<source_ip>127.1.1.1</source_ip>

<count>1</count>

<policy_evaluated>

<disposition>none</disposition>

<dkim>pass</dkim>

<spf>fail</spf>

</policy_evaluated>

</row>

<identifiers>

<envelope_to>outlook.com</envelope_to>

<envelope_from>amazonses.com</envelope_from>

<header_from>mojdomen.rs</header_from>

</identifiers>

<auth_results>

<dkim>

<domain>mojdomen.rs</domain>

<selector>iopjubzv7og2mvw7h</selector>

<result>pass</result>

</dkim>

<dkim>

<domain>amazonses.com</domain>

<selector>sokbgaapuuanpimv</selector>

<result>pass</result>

</dkim>

<spf>

<domain>amazonses.com</domain>

<scope>mfrom</scope>

<result>pass</result>

</spf>

</auth_results>

</record>

Ovde vidimo za ovaj domen da policy_evaluated SPF je označen kao fail i time ukoliko bi naš p= bio reject onda niko ne bi mogao da primi email od nas. Potrebno je prvo da se ispravno podesi pa onda. Iako je dole u SPF rekordu piše pass sve ukupno ne prolazi.

U ovom konkretnom primeru koji je namerno prikazan piše da je DKIM i SPF ispravni ali slanje emaila nije. Što znači da je korišćena neka PHP skripta i slanje sa sajta gde nije ispravno podešeno slanje i stoga ne prolazi proveru iako je sam DNS dobro podešen.

Očekujte izveštaje sa servera više i često zavisno od toga kolko šaljete. Ako ne želite više da primate ta obaveštenja onda obrišite rau= stavku.

Ukoliko ste sigurni i svuda piše da je uspešno poslato tj pass za vašu ip (ovo je jako bitno da gledate samo vašu IP) onda možete da p= stavite reject i time sprečite zlouptrebu vašeg emaila.

Zaključak:

Sigurnost vašeg e-mail domena ne bi trebalo uzimati olako. DMARC, zajedno sa DKIM i SPF, pruža robustnu zaštitu od pretnji koje mogu ugroziti vašu reputaciju i poverenje vaših klijenata. Ako koristite cPanel, ne postoji razlog da ne postavite DMARC zapis odmah.